یک خانه محکم نیاز به چهار چوب محکم دارد و گرنه خراب می شود. در پرونده linux این چهار چوب سیستم فایل ext2 (توسعه یافته version2 ) است. بخش مهمی از استاندارد روزانه شما سیستم فایلی مانند unix است. این سیستم امکانات فایل(خواندن و نوشتن و اجرا کردن stiky bit -guid-suid و غیره) صاحب فایل (کاربر و گروه) و سایر چیزهای استاندارد را پشتیبانی می کند. بعضی از عیب های آن عبارتند از : عدم وجود ژورنال و فهرست های کنترل دسترسی اما شایعه می کنند که این چیزها در ext3 بعدی وجود خواهد داشت از طرف دیگر linux دارای نرم افزار عالی به نام RAID است که سطح ۰ و ۱ و ۵ را خیلی خوب حمایت می کند (RAID امنیت ندارد اما معمولا در ارتباط با ایمنی یا ثبات است.)

استفاده های اصلی ارتباط برقرار کردن با فایل ها عبارتند از:

۱s,chmod,find,chown استفاده های دیگر عبارتند از : گنجاندن (برای ایجاد ارتباط) و stat (درباره یک فایل به شما می گوید) و بسیاری چیزهای دیگر. برای ایجاد و حفاظت خود سیستم های فایل ما دارای fdisk (fdisk خوب قدیمی) mkfs (ساختن سیستم فایل و فرمت کردن و ext2 و dos و minix و غیره را پشتیبانی می کند.) و fsck(بازرسی سیستم فایل و scan disk که کار می کند)هستیم.

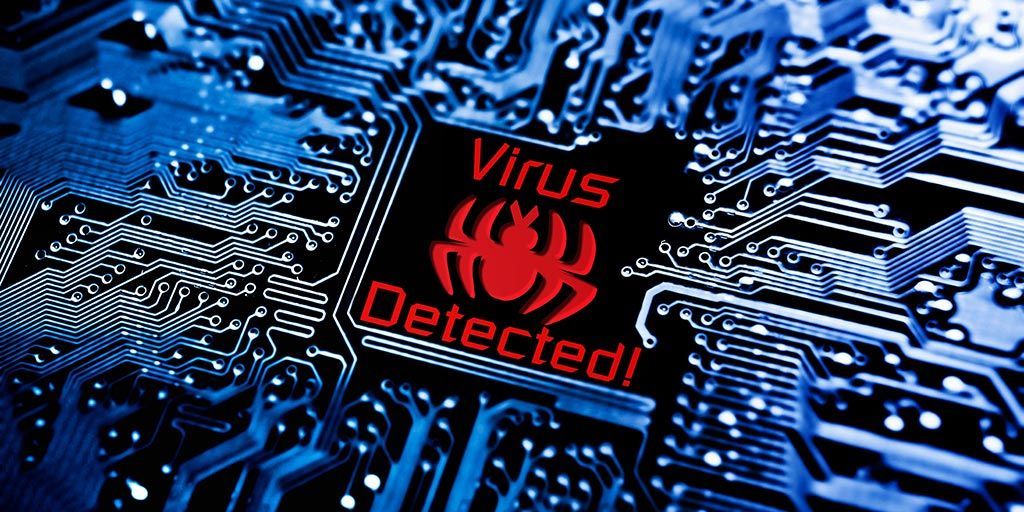

بنابراین ان چیزی که ما سعی می کنیم افراد مخالف (معمولا کاربران و یا خارق العاده های شبکه اطلاعات بد می فرستند) را از انجام ان باز داریم چیست؟ اگر به فایل معینی دسترسی پیدا کنند سیستم linux را می توانند به اسانی مورد سوء ظن قرار دهند.

مثلا توانایی خواندن یک فایل دارای password بدون crack به توانایی اجرای کلمه عبور encrypt در مقابل crack می شود و انها می توانند به اسانی کلمه عبور weak را پیدا کنند و این هدف مشترک مهاجمانی است که داخل شبکه می ایند (خط کمرنگ CGI به نظر می رسد که مطلوب باشد).

راه دیگر این است که اگر مهاجمی بتواند فایل کلمه عبور را بنویسد او می تواند حداقل سیستم را به طور جدی مختل کند یا (احتمالا بدتر) یا به هر سطحی که می خواهد دسترسی یابد. این شرایط معمولا از طریق ‘tmp races ‘ایجاد می شوند یعنی جایی که برنامه setuid فایل های موقتی را در tmp / می نویسد هر چند تعداد اندکی از انها وجود یک فایل را بررسی نمی کنند .

بنابراین به مهاجم اجازه می دهند تا ارتباط سختی را در tmp / با اشاره به فایل کلمه عبور بر قرار کند و وقتی برنامه setuid در حال اجرا است kaboon کلمه عبور etc// پاک می شود و یا احتمالا الحاق می شود. تجاوزهای بسیار شدیدی مانند این تجاوز وجود دارد پس چگونه می توانیم مانع این تجاوزها شویم؟

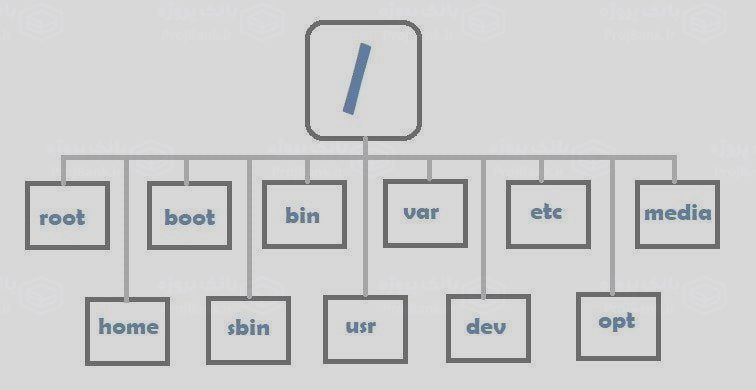

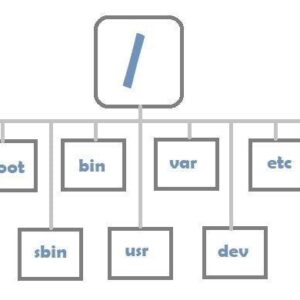

سیستم را به طور صریح نصب کنید. دو پوشه مشترکی که کاربران به ان دسترسی دارند tmp / و home/ هستند. انشعاب این پوشه ها به دو اقرار جداگانه کاربران را از اشغال کردن هر سیستم فایل مهم باز می دارد (full بسیار بد است). full/home باعث می شود که کاربران قادر به ثبت کردن نباشند(چون root در root/ است).

اگر کاربران به server دسترسی داشته باشند انشعاب tmp/home , / به دو افراز جداگانه بسیار ضروری است. جدا کردن etc /var,/ و usr/ به افرازهای جداگانه بسیار عقیده خوبی است.

فهرست محتوا :

فایل یا امنیت سیستم فایل

امن کردن حذف فایل

TCP-IP و امنیت شبکه

IP Sec

IPv6

برنامه های حمله TCP-IP

ایمنی PPP

تعداد صفحات : ۱۹

نوع فایل : ورد ۲۰۰۳ (.doc)

محصولات مرتبط

پرفروش ترین ها

طرح توجیهی ساختمان سازی + فرمول تبدیل قیمت

جزوه اصول سیستم های قدرت + نمونه سوال و پاسخنامه

شما اینجا هستید :

دیدگاهها

هیچ دیدگاهی برای این محصول نوشته نشده است.